SECURITY 5

Wissenswertes über

Ports und Trojaner

Bitte beachten Sie:

Bitte beachten Sie:

Alle hier genannten

Programme sind nur als Beispiele für einen sinnvollen Schutz

aufgeführt und entsprechen nicht automatisch den neuesten

Versionen im Netz. Um immer die aktuellsten Infos und

Downloadmöglichkeiten zu erhalten, informieren Sie sich bitte in

meiner AMBULANZ auf der Startseite oder unter TOOLS in der Navigationsleiste.

Falls bestimmte

Versionen weder auf meiner Seite noch Falls bestimmte

Versionen weder auf meiner Seite noch

im Netz zur Verfügung stehen, bin ich gerne bereit,

Ihnen diese per E-Mail (Als ZIP-Anhang) zu senden,

falls sie noch

in einem meiner eigenen Archiven vorhanden sind.

(ACHTUNG:

Betrifft nur Freeware!)

Anfrage mit

genauen Infos

(originaler Dateiname / Version / evtl. Release-Datum)

bitte an :

info@technodoctor.de

|

DER TECHNODOCTOR

TROJANER aufspüren:

Natürlich gibt es zu diesem

Zweck auch wieder jede Menge hilfreicher Programme, welche

Trojaner nicht nur erkennen sondern auch entfernen können. Eines

dieser Programme ist Ad-aware, welches als Freeware aus dem Internet

geladen werden konnte! Ein weiteres Freewareprogramm ist Snake

Byte's Trojans First Aid Kit , von Kryptocrew welches ich ebenfalls sehr empfehlen

kann, da es noch wesentlich vielseitiger und komfortabler ist. -

Beide Programme aber werden leider seit geraumer Zeit nicht mehr

weiterentwickelt und sind wohl mittlerweile auch nicht mehr

zeitgemäß!

ACHTUNG:

LavaSoft

- Seite

mit Ad-Aware ist wieder verfügbar und

geupdatet!!!!!!

LavaSoft

- Seite

mit Ad-Aware ist wieder verfügbar und

geupdatet!!!!!!

(Stand:12.04.2001)

Mittlerweile existiert eine neue Version

Ad-Aware 5.8 (5.0.8.1), mit verbesserten Features

(Sprachmodul und Updateprogramm) und einem wesentlich erweiterten

Erkennungsspectrum, welches auch eine Reihe von Dialermodulen

einschließt.-Die alten "Reflist.sig" Dateien

(Spywaredefinitionen) wurden durch "reffile.awr"

Dateien ersetzt und können mit dem REFUPDATE 2.0 Modul von

Lavasoft regelmässig und unproblematisch aktualisiert werden.

Mittlerweile existiert eine neue Version

Ad-Aware 5.8 (5.0.8.1), mit verbesserten Features

(Sprachmodul und Updateprogramm) und einem wesentlich erweiterten

Erkennungsspectrum, welches auch eine Reihe von Dialermodulen

einschließt.-Die alten "Reflist.sig" Dateien

(Spywaredefinitionen) wurden durch "reffile.awr"

Dateien ersetzt und können mit dem REFUPDATE 2.0 Modul von

Lavasoft regelmässig und unproblematisch aktualisiert werden.

(Stand: 28.05.2002)

| Achtung! Leider ist Ad-Aware jüngst

in den Verdacht des

Delistings

gekommen.

Ich kann das

Tool daher nur noch

unter Vorbehalt empfehlen!

(Stand: Juni 2004)

DER

TECHNODOCTOR

|

Seit kurzem gibt es eine neue Version SE,

Seit kurzem gibt es eine neue Version SE,

welche die älteren Versionen 5.82 und 6.0 ersetzt. Ob das seit 2004 bekannte

Delisting auch in dieser Version praktiziert wird,

vermag ich nicht zu sagen, da ich seitdem Ad-Aware auf meinen

Systemen nicht mehr getestet, geschweige denn verwendet habe.

Grundsätzlich hängt diese Tatsache aber immer nur vom

jeweiligen Signaturupdate ab, so dass auch eine möglicherweise

delistingfreie Startversion zu einem späteren Zeitpunkt dann

wieder von diesem Problem betroffen sein könnte.

Obwohl 5.82 und 6.0 auch

problemlos neben der neuen Version weiterbetrieben werden kann,

empfielt sich dessen vorherige Deinstallation.

Nach der Neuinstallation von AD-Aware SE sollte zunächst noch das Sprachmodul nachinstalliert

werden, damit sich ausser Englisch noch andere Sprachen

einstellen lassen. Das Sprachmodul kann unter folgendem Link

heruntergeladen werden:

lang-pack.exe

Anschließend führt man die

heruntergeladene EXE-Datei einfach aus und folgt den Anweisungen

auf dem Bildschirm.

Nach dem Start von Ad-Aware klickt man oben rechts das Zahnrad

(Settings) an und wählt unter "Language File" die

gewünschte Landesflagge aus.

Nun noch auf "Proceed" klicken und das Programm

erscheint sofort in der gewünschten Sprache.

Als nächstes sollte man dann

unbedingt bei offener Internetverbindung unten rechts auf den

Schriftzug "Nach Updates suchen" klicken, damit das

aktuellste Referenzfile installiert wird. Dies erledigt das

Programm dann automatisch.

Mittlerweile gibt es auch

einige Plugins wie z.B.: "plhexdump.exe"

welches Sie ebenfalls von der Lavasoftseite ebenfalls downloaden

können.

(Stand:15.10.2004)

Die neueste Version 8.3.1 für Windows 2000 Professional/XP

32-bit/Vista 32-bit/64-bit/7 32-bit/64-bit

Die neueste Version 8.3.1 für Windows 2000 Professional/XP

32-bit/Vista 32-bit/64-bit/7 32-bit/64-bit

nennt sich nun "Ad-Aware Free Internet Security 8.3.1" und kann hier heruntergeladen werden.

| Achtung! Auch diese Version kann

ich nur unter Vorbehalt empfehlen,

da selbst eine möglicherweise "delistingfreie"

Startversion zu einem

späteren Zeitpunkt dann wieder per Update von Delisting betroffen sein könnte.

Ausserdem ist diese Version aufgrund mangelnder

Abwärtskompatibilität unter Win

98/SE/ME nicht mehr lauffähig.

(Stand: August 2010)

DER

TECHNODOCTOR

|

(Stand August. 2010)

Sehr zu empfehlen sind dagegen Programme wie

Search &

Destroy von

Spybot, Malwarebytes Anti Malware und HijackThis, welche Sie allesamt zum Download

auf meinen Seiten finden.

Sie sollten diese Programme auf jeden Fall zusätzlich zu Ad-Aware installieren und möglichst

nie auf Scans mit nur einem einzigen

Programm verlassen, weil sie sich in ihren Erkennungsprofilen

ideal ergänzen!

Weitere Downloadadressen für Sicherheitstools und

tieferführende Informationen sowie detaillierte Anleitungen zu

den Programmen findet man auf zahlreichen privaten und kommerziellen Securitysites, von denen ich hier aus

Platzgründen

nur einige empfehlen möchte:

www.buchbote.de

Sysinternals Suite

Die Benutzung der genannten

Tools ist kinderleicht,

so dass ich mir hier eine explizite Anleitung ersparen möchte...

Sie wird aber teilweise in meinem Bereich TOOLS nachgeliefert.

(Stand April. 2013)

Was Sie sofort selbst tun

können, wenn z.B. gerade kein entsprechendes Tool zur Verfügung

steht:

Zunächst wird der Rechner heruntergefahren und dann noch einmal

neu kaltgestartet um alle Programme sicher zu schließen und nach

dem Neustart nur die in den Autostartregistern

eingetragenen Programme zu aktivieren. Es sollten keine weiteren Anwendungen

geöffnet und auch keinerlei Verbindungen mit Internet oder

Netzwerk aktiv sein. Dann

öffnet man mittels "Command.com" unter "Ausführen" (Unter XP heißt der Befehl übrigens "cmd")

die MS DOS Eingabeaufforderung (Jeder sollte sich eine

entsprechende Verknüpfung in die Schnellstartleiste legen!!!)

und gibt dort den Befehl: "netstat -a "

ein. Zwischen "netstat" und "-a" muss

unbedingt ein Leerzeichen sein! Es sollten dann in der DOS Box

folgende Einträge sichtbarbar sein:

Unter Proto, Lokale

Adresse, Remote-Adresse und Status sollte bei einem sauberen, und nicht

mit dem Internet verbundenen Einzelplatzsystem möglichst nichts,

aber auch rein gar nichts eingetragen

sein....

Dann ist die Wahrscheinlichkeit sehr gering, dass irgendwo im

System eine unangenehme Überraschung auf ihren Einsatz wartet.

Sind dagegen unklare Einträge vorhanden, insbesondere in

Verbindung mit dem Begriff "LISTENING" unter Status,

so bedeutet dies in der Regel, dass irgendein Programm auf eine

Verbindung mit dem Internet wartet.

Dies ist zwar typisch für Trojaner, aber auch für ganz normale

Programme, denen man entweder irgendwann einmal ein sogenanntes

"Autoupdate" erlaubt hat, oder die bestimmte Ports als

Schnittstellen für ihre Funktionen benötigen.

Zum Beispiel: Antivirenprogramme, Trojanerscanner, Hostblocker,

Anti-Dialertools, Web- und Mailfilter, Flash-, Real-,

,Quicktime-, und alle möglichen anderen Player, oder auch

verschiedene Microsoftanwendungen.

Eigentlich gibt es heute (2010) kaum noch ein (halbwegs

aktuelles) Programm oder Tool, welches sich nicht aus

irgendwelchen mehr oder weniger undurchsichtigen Gründen mit dem

Internet verbinden, oder einfach nur besondere Zugriffsrechte auf

des Betriebssystem selbst, meist über ganz spezielle Ports,

realisieren will.

Mehr über das Thema Ports und

ihre Funktionen finden Sie auf folgender

(leider nur englischsprachigen) Seite:

http://students.stritch.edu/jmdean/pchelpports.htm

Im Interesse der Sicherheit

sollte man zumindest generell

keine Autoupdates zulassen,

weil nachgewiesenermaßen auch von renommierten Firmen Daten

ausspioniert werden können, die einfach niemanden etwas angehen

und auch technisch für das betreffende Programm nicht

erforderlich sind.

Im Allgemeinen können nämlich

über das eigentliche "Update" hinaus Nutzerprofile aus

dem Surfverhalten erstellt und sogar Passwortlisten und ähnlich

sensible Dateien können ausgelesen, und via Updateanwendung wie

mit einem herkömmlichen Trojaner an die Firmenserver gesendet

werden.... Denn: was geht es Dritte an, welche Seiten ein Surfer

in letzter Zeit besucht hat, einschließlich aller Erotiksuiten,

versteht

sich??...He, He, He!!!!...

Weitere (jedoch harmlose)

Einträge erscheinen unter Umständen auch unter "Local Adress 127.0.0.1" falls man die Hostdatei zur

Sperrung unerwünschter oder gefährlicher Internetadressen

verwendet und diese so automatisch (via systeminternen

Nameserver) auf den Localhost (127.0.0.1) auflösen lässt. Dies

geschieht z.B. auch durch Programme wie Spybots S&D wenn man dort die permanente Impfungsoption genutzt hat.

(siehe dazu auch: Search & Destroy Vers. :

1.3/ 1.4/1.5/1.6)

Weitere interessante

Links zum Thema Ports:

http://www.ntsvcfg.de/

http://students.stritch.edu/jmdean/pchelpports.htm

http://www.comsafe.de/dienste.html

Security 2

WINDOWS DIENSTE

ABSCHALTEN:

http://www.dingens.org/

Siehe auch:

Windowsprozesse:

HEISE PORTSCAN:

http://www.heise.de/security/dienste/portscan/test/go.shtml?scanart=1

Lokale Portscanner (Zum

Download):

lps.software.informer.com/download

all-nettools.com/de/download

Einfacher und komfortabler hat

man es mit kleinen Freeware-Tools wie

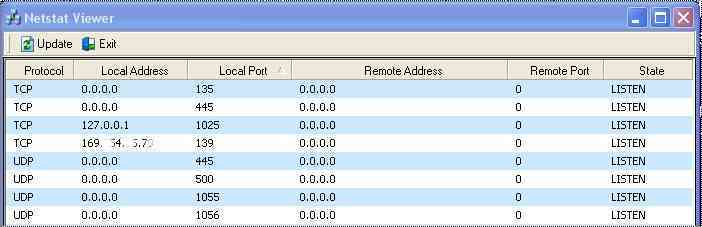

1...Der NetstatViewer

für Windows

95/98/SE/ME/2k/XP/Vista

welchen Sie sich z.B. hier herunterladen können:

http://www.misec.net/freeware/

Da das Tool unter Windows eine ganz normale Bedienoberfläche aufbaut.....

.......erübrigt sich

natürlich auch das umständlichere Öffnen und Bedienen von

DOS-Fenstern.

Weitere Tools zur

Verbindungsüberwachung mit ähnlich komfortabler Oberfläche:

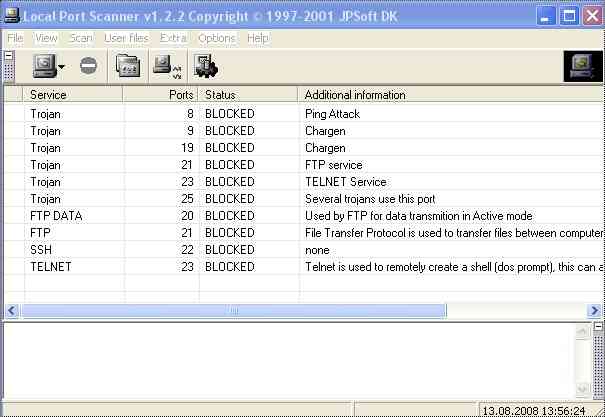

2...Der Local Port Scanner 1.2.2 (LPS)

für Windows

95/98/SE/ME/2k/XP/Vista

Download z.B. bei:

http://www.zdnet.de/windows_system_verbessern_local_port_scanner_download-39002345-31065-1.htm

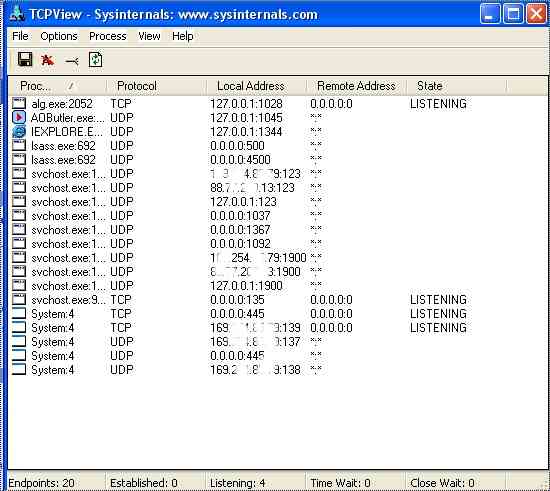

3...Der TCP-Viewer

für Windows

95/98/SE/ME/2k/XP/Vista

Download z.B. bei:

Sysinternals-Dienstprogramme:

Netzwerk

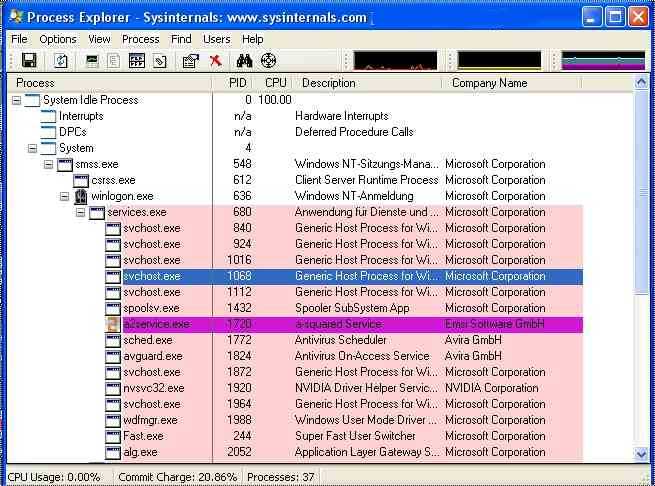

4...Der Prozess-Explorer ab 11.x

nur für Windows

2k/XP/Vista

(ProzessExplorer ab 11.xx kann

leider nur noch ab 2000

SP4 Rollup 1 oder höher ausgeführt werden.)

Download der jeweils

neuesten Version z.B. bei:

Sysinternals-Dienstprogramme:

Prozess

Download älterer

Versionen z.B. bei:

http://www.oldversion.com.de/windows/process-explorer/

http://www.oldapps.com/de/process_explorer.php

4a Prozess-Explorer 8.3 + 9.3

(für Windows 95/98/SE/ME/2k/XP/Vista)

Da

diese Versionen leider kaum noch im Netz zur Verfügung stehen,

Da

diese Versionen leider kaum noch im Netz zur Verfügung stehen,

bin ich gerne bereit, Ihnen diese per E-Mail (Als ZIP-Anhang) zu

senden.

Anfrage bitte an : info@technodoctor.de

DER TECHNODOCTOR

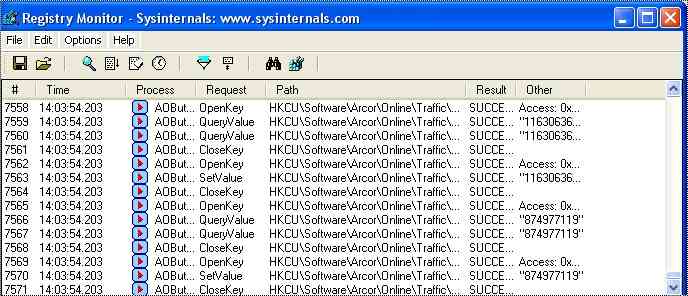

5...Und noch Regmon

zur Registryüberwachung in Echtzeit

für Windows

95/98/SE/ME/2k/XP/Vista

6...Versteckte Autostarteinträge

mit AutoRuns sichtbar machen und bearbeiten:

Siehe dazu meinen Beitrag in Prozesse/Autoruns

AutoRuns

for Windows (Download)

AutoRuns

for Windows (Beschreibung)

7...Viele weitere Tools zur

Systemüberwachung und Sicherheit finden Sie hier:

Sysinternals Suite

Sysinternals-Dienstprogramme:

Sicherheit

Sysinternals-Dienstprogramme:

Netzwerk

Sysinternals-Dienstprogramme:

Prozess

neuber.com/taskmanager/deutsch)

Falls

bestimmte Tool -Versionen weder auf meiner Seite noch

Falls

bestimmte Tool -Versionen weder auf meiner Seite noch

im Netz zur Verfügung stehen, bin ich gerne bereit,

Ihnen diese per E-Mail (Als ZIP-Anhang) zu senden,

falls sie noch in einem

meiner eigenen Archiven vorhanden sind.

Anfrage mit genauen

Infos

(originaler Dateiname / Version / evtl. Release-Datum)

bitte an :

info@technodoctor.de

DER TECHNODOCTOR

Auf jeden Fall empfielt sich

der Einsatz einiger Schutzprogramme.

Dabei hat sich auf meinen Rechnern stets die Kombination von

Virenscanner mit permant laufendem Wächtermodul, einer eng

konfigurierten Firewall und je nach Bedarf bei Internetzugang

noch diversen anderen Schutzprogrammen wie 0190-er Warner (Nur

bei Einwahl über Telefonleitung) und Webwasher bewährt.

Natürlich müssen alle diese Programme vernünftig konfiguriert

werden und dürfen sich gegenseitig nicht stören...Da jedes

System anders ist, kann ich allerdings zur Konfiguration hier nur

grundsätzliche Tips und Anleitungen geben, welche in den

verschiedenen Kapiteln zu finden sind.

ACHTUNG!

Auch wirklich gute

Schutzprogramme wie S&D sind natürlich nicht unfehlbar.

Manche Module werden nur teilweise oder gar nicht erkannt,

geschweige denn entfernt.-

Man sollte daher durchaus seinen gesunden Menschenverstand nutzen

und zum Beispiel

selbst alle Dateien aufspüren und entfernen, die nicht zu

Windows selbst oder einer wichtigen,

bekannten Anwendung gehören.

Lesen Sie dazu bitte auch meine

Seite über Delisting

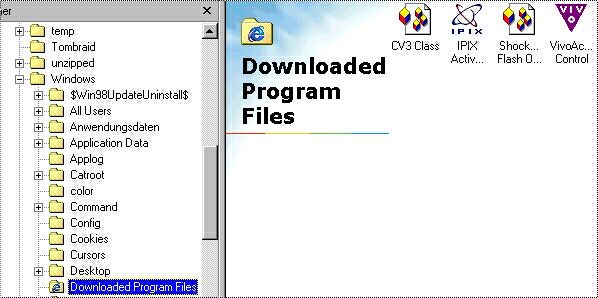

-Insbesondere betrifft dies

gedownloadete Aktive-X Module ,

die man im Ordner C:\WINDOWS\Downloaded Program Files finden

kann, wie die nachfolgende Grafik verdeutlicht:

|

Windows

legt dort etwa Steuerelemente für sein WINDOWS UPDATE ("CV 3 Class"),

aber auch für den Flashplayer ("Shockwave

Flash") und verschiedene andere Animations+Video

Plugins ab.

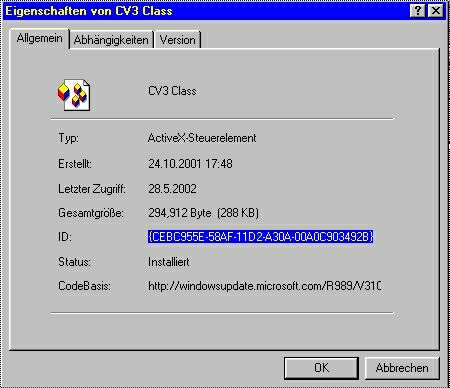

Diese Einträge sollte man sich wirklich genauestens

anschauen

und mit der rechten Maustaste deren Eigenschaften

aufrufen, wie das in den nachfolgenden Grafiken

am Beispiel des wohl allseits bekannten WINDOWS UPDATE demonstriert wird. |

|

Befinden

sich auf der Registerkarte suspekte Einträge wie

"xxx.isdialer.cab"oder

"lsdialer.inf",

sollte man das betreffende Aktive-X Modul sofort und ohne

zu Zögern entfernen.

Solche suspekten Aktive-X Controls installieren sich zum

Beispiel schon beim Betrachten

von Videodateien einschlägiger Erotikseiten, etwa wenn

man dem Realplayer

nach erfolglosem Abspielversuch des begehrten Videofiles

ein "Update"

des Codecs oder den Download eines neuen

"Plug-Ins" erlaubt.

Aber auch manche Streamingvideos schreiben ihre Aktive-x

Controls in diesen Ordner,

falls man den Download zulässt.

In der oben abgebildeten Grafik handelt es sich wie schon

gesagt um ein harmloses Steuerelement

für das Microsoft eigene WINDOWS

UPDATE,

dessen Ausführung allerdings seit einiger Zeit ebenfalls

nicht mehr empfehlenswert ist,

wie sie durch Anklicken des obigen Links in meinen Seiten

nachlesen können. |

|

Anklicken

der nächsten Registerkarte zeigt dann auch im Klartext,

um welche Art von Datei es sich handelt und wer der

Urheber ist.

Will man noch wissen, mit welchen Dateien und Programmen

das betreffende Aktive-X Control zusammenarbeitet,

erfährt man dies unter Registerkarte

"Abhängigkeiten"...

Finden sich hier nicht nachvollziehbare Einträge,

ist allerhöchstes Misstrauen angesagt. |

|

Mein Tip:

Auf

Videodateien, die sich nicht auf Anhieb ohne

zusätzlichen Plugin-Download mit den neuesten

Standardplayern von Windows oder Real Networks abspielen

lassen, sollte man besser von vorneherein völlig

verzichten!

Sehr oft wird beim Abspielversuch solcher Moviedateien

dann eine Fehlermeldung angezeigt, in welcher der User

aufgefordert wird, dem Download eines hierfür angeblich

erforderlichen Codecs zuzustimmen.

Folgt man dieser Empfehlung, wird aber lediglich ein als Videocodec getarntes

Schadprogramm

(Z.B.: Trojaner, Wurm, Backdoor, Virus oder Keylogger)

heruntergeladen und automatisch installiert.

Aktuell:

Folgende Meldung von Heise.de (Stand:Juli 2008)

Spiel

mir das Lied

vom Wurm (17.Juli 2008)

Dass auch scheinbar

harmlose MP3-Dateien eine Gefahr darstellen

können,

demonstriert ein Wurm, der Multimedia-Dateien in

den Formaten MP3, WMA und WMV infiziert.

Er setzt dazu in den Dateien eine Markierung, die

besagt, dass zum Abspielen

ein spezieller Audio-Codec erforderlich sei. Die

Musik- und Videodateien

lassen sich damit weiterhin abspielen. Allerdings

erscheint beim ersten Versuch,

sie im Windows Media Player zu öffnen, eine

Popup-Box zur Installation des Codecs aus dem

Internet.

Dahinter verbirgt sich jedoch ein hinterhältiges

Schadprogramm.

Installiert der Anwender das Trojanische Pferd,

setzt es den passenden Registry-Schlüssel,

der dafür sorgt, dass die Meldung über den

fehlenden Codec zukünftig nicht mehr angezeigt

wird

– es also für den Anwender so aussieht, als

hätte er tatsächlich einen Codec installiert.

Dann beginnt der Schädling damit, im Hintergrund

die Musik- und Videodateien des Opfers zu

infizieren

Lesen Sie HIER weiter

|

Merke:

Halbwegs

seriöse Seiten muten ihren Besuchern solche

Codec-Downloads gar nicht erst zu!

7...Was tun, wenn ein

Trojaner sich nicht so einfach finden und entfernen

lässt?

(Stand:16.04.2013)

Einige

Trojaner verhindern gezielt ihr Aufspüren oder Entfernen

unter laufendem Betriebssystem.

In der Regel sollte man daher eine Desinfektion des

Systems möglichst

im abgesicherten Modus anstreben.

Wenn dies nicht möglich ist, bietet sich eine Reinigung

unter einem Hilfsbetriebssystem an.

Bei älteren OS hilft in der Regel ein Booten und

Desinfizieren des Systems unter DOS,

bei neueren Systemen ohne DOS-Kernel wird man dagegen z.B. unter Linux wieder Zugriff auf das

infizierte System bekommen.

Ein gutes

Werkzeug ist in diesem Falle z.B. die kostenlose Anti

Bot-CD des BSI,

welche (zumindest in der Vergangenheit) immer wieder mal

als Beilage von Computerzeitschriften erhältlich war.

Sie

können diese aber auch in der jeweils neuesten Version

via Internet downloaden und selbst brennen.

EinVorteil dieser bootfähigen CD ist der integrierte AVIRA-Virenscanner, welcher sich bei bestehender

Internetanbindung

von selbst aktualisiert und so für eine gründliche,

automatische Reinigung des Systems sorgt.

Näheres darüber erfahren Sie unter https://www.botfrei.de/saeubern.html

Es eignet

sich allerdings auch jedes andere Linuxsystem wie Ubuntu o.ä.

Eine

weitere Möglichkeit

ist die Verwendung

des AVIRA Antivir

Rescue Systems.

Dieses ermöglicht

Ihnen nicht nur unbegrenzten Dateizugriff ohne Start des Betriebssystems, sondern kann dieses

mittels integriertem Virenscanner auch von den

allermeisten Schädlingen befreien. Der Scanner hält

sich durch die eingebaute Updatefunktion bei

Onlineanbindung automatisch auf dem neuesten Stand, kann

aber auch offline genutzt werden.

Sie können dieses Freewaretool wahlweise als ZIP- oder ISO-Datei unter folgendem Link downloaden:

http://www.avira.com/de/download?product=avira-antivir-rescue-system

Stellen Sie aber zunächst sicher, dass Sie vor dem

Einsatz des Rescue Systems ein Backup von Ihren wichtigen, persönlichen Dateien auf

einem externen Datenträger angelegt haben.

Brennen Sie dann aus der ISO-Datei eine CD und legen Sie diese in das erste CD-Laufwerk ein.

Mit dem Neustart des Computers wird dieser nun von CD-ROM

gestartet und zunächst ein Bootmenü eingeblendet.

Zum Start des AntiVir

Rescue System geben

Sie dort eine "1" ein.

Zum Start des installierten Betriebssystems von der Festplatte verwenden Sie dagegen die

"2".

Bestätigen Sie Ihre Wahl nun noch mit der Enter Taste.

Alle

weiteren Schritte und Möglichkeiten finden Sie in

folgender Anleitung:

http://www.avira.com/de/support-for-home-knowledgebase-detail/kbid/267

Einen

Sonderfall stellen Schädlinge aus der Gruppe der Ukash, BKA- und GVU-Trojaner

sowie der sog. "Bundes- oder Staatstrojaner" dar.

Während Ukashtrojaner bevorzugt Mediadateien durch Verschlüsselung dem Zugriff des Users entziehen

und mittels Mail oder Infobildschirm gegen Zahlung eines

bestimmten Geldbetrages einen Entschlüsselungscode

versprechen, öffnet sich bei den BKA- und GVU-Versionen in der Regel nur ein sog. Sperrbildschirm der jeglichen weiteren Zugriff auf das komplette System blockt.

MERKE: MERKE:

Auch Zahlen des geforderten Geldbetrages wird

weder den Rechner entsperren,

noch lassen sich verschlüsselte Mediadateien

wiederherstellen!

Man

tut also immer gut daran, als erstes

den betreffenden Schädling unbedingt gründlich

zu entfernen!

In den meisten Fällen werden, je nach Version

des Trojaners, gesperrte Mediadateien vermutlich

ohnehin verloren sein.

Im Internet kursiert zwar die eine oder andere

Software zur Entsperrung der Rechner und

automatischen Wiederherstellung verschlüsselter

Mediafiles, aber dazu möchte ich hier lieber

keine verbindlichen Empfehlungen abgeben.

Der

Staatstrojaner dagegen zeigt dagegen

erwartungsgemäß zunächst keinerlei für den

User erkennbare Nachteile für das System. Das

sollte uns auch nicht weiter wundern, denn

schließlich war er ursprünglich ja lediglich

für die unbemerkte Datenspionage von

Ermittlungsbehörden gedacht.

Über seine Entfernung habe ich daher hier

getrennt berichtet: Staatstrojaner

|

A.....Bootsektor

erneuern

In manchen Fällen

ist der Startbereich der Festplatte, der sog. MasterBootRecord (MBR) vom Trojaner beschädigt oder

überschrieben.

Es macht daher durchaus einen Sinn, grundsätzlich als

erstes auch den MBR zu restaurieren.

In diesem Falle mit der Windows-Installations-DVD booten und von dort aus die Wiederherstellungskonsole starten, um den ursprünglichen

MBR

mit dem Befehl "fixmbr"

wiederherzustellen. Erst danach sollte Windows im abgesicherten Modus vom eigentlichen Schädling

befreit werden.

Dazu

bieten sich gleich mehrere Verfahren an.

B.....Entfernen

ohne Neuinstallation

Ist der

Sperrbildschirm z.b. bei GUV-Trojanern einmal erschienen, ist das Betriebssystem

bereits mit Sicherheit infiziert und wird fortan jegliche

weitere Zusammenarbeit mit dem User verweigern. Versuchen

Sie nun bitte zunächst eine manuelle Entfernung im abgesicherten Modus. Dazu den PC komplett

abschalten, möglichst alle Netzwerkkabel und den Internetzugang

vom System trennen und erneut über die Taste F8 während des Hochfahrens den

Bootmanager aufrufen um Windows im abgesicherten Modus zu starten. Mit ein wenig

Glück startet der Trojaner unter diesen Umständen nicht

mit, insofern er sich unter den Startdateien von Windows

eingenistet hat und kann ohne erneuten Sperrbildschirm

aufgespürt und entfernt werden. Dazu einfach als Admin

anmelden und das Bootlaufwerk (Meistens C:\) öffnen. Dort über Suchfunktion zunächst

nach allen "*EXE" oder "*exe" Dateien suchen und die Ergebnisse

absteigend nach

Änderungsdatum

sortieren. Versuchen Sie nun speziell die Dateien zu ermitteln, die sich etwa im

Zeitfenster zwischen letztem einwandfreien Start und

erstmaligem Erscheinen des Sperrbildschirmes befinden.

Starten Sie nun diese Dateien probeweise manuell im

weiterhin bestehenden abgesicherten Modus und schauen

Sie, ob sich bei einer oder mehreren von ihnen der schon

bekannte Sperrbildschirm öffnet. Damit wäre der

Schädling u.U. bereits lokalisiert. Falls sie nun noch

weiteren Zugriff haben sollten,verschieben Sie diese

Datei in einen Quarantäneordner oder benennen Sie

einfach in eine Textdatei (*txt) um. Falls der Rechner

die Mitarbeit nun erneut verweigert, merken Sie sich

diese Datei einfach und wiederholen das beschriebene

Verfahren. Beim nächsten Durchgang entfernen sie nun die

besagte Datei einfach ohne sie vorher zu öffnen. Fahren

Sie Windows nun ganz normal hoch und sichern Sie ihre

Dateien vorsichtshalber noch auf ein externes Medium.

C.....Systemwiederherstellung

nutzen:

Auch hier wieder

den PC komplett abschalten, möglichst alle Netzwerkkabel

und den Internetzugang vom System trennen und erneut

über die Taste F8 während des Hochfahrens den Bootmanager nutzen um Windows im abgesicherten Modus mit

Eingabeaufforderung zu starten. Geben Sie dann am Prompt den Befehl "rstrui.exe" ein.

um die Systemwiederherstellung zu starten, über die Sie

Ihren Rechner auf einen Zeitpunkt vor dem ersten Auftreten des Sperrbildschirmes

zurücksetzen.

D......Tools

im abgesicherten Modus verwenden um automatisch zu

entfernen:

Sie können

versuchen, im abgesicherten Modus Trojanrscanner wie Search & Destroy von Spybot, Malwarebytes Anti Malware und HijackThis einsetzen, welche Sie allesamt

zum Download auf meinen Seiten finden. Auch

der WindowsUnlocker soll sich sehr gut dazu eignen.

Anti Malware hat zusätzlich noch eine versteckte Option mit Namen "Chameleon" welche Sie

folgendermaßen nutzen können, wenn das Programm selbst

aufgrund eines aktiven Trojaners aktuell blockiert ist.

Öffnen Sie dazu mittels Rechtsklick auf das Icon von Anti Malware...über "Eigenschaften"..."Verknüpfung"..."Ziel suchen" dessen

Programmverzeichnis und den Ordner "Chameleon" Darin befindet sich die

Hilfs-Datei "chameleon.chm" welche Sie einfach per

Klick starten. Es öffnet sich ein Fenster mit mehreren

Möglichkeiten (zurzeit 12), das Programm trotz bestehender Blockaden zu starten. Probieren Sie dazu

einfach alle Chameleonbuttons mal der Reihe nach durch.

Unter Umständen

sparen Sie sich dann sogar die kompliziertere Reinigung

unter einem Hilfsbetriebssystem.

E..... Die

Browsersperrung

Diese harmlosere Form eines BKA-Sperrbildschirmes kann zum Beispiel beim Besuch

bestimmter manipulierter Webseiten auftreten

und blockiert nicht

das gesamte System,

sondern sperrt

lediglich den Browser mittels eines einfachen Javascrips

für die Ausführung aller weiteren Steuerbefehle, so

dass er sich auf normale Weise weder schließen lässt,

noch ein Verlassen der Sperrseite möglich ist.

Auch hier wird eine angebliche "Entsperrung"

gegen Bares angeboten, die natürlich ebenso gefaked ist

wie die ganze Warnung.

Meist wird hier kein Trojaner oder ähnliche Malware

übertragen, sondern mehr auf die Verunsicherung

ungeübter PC-Nutzer gesetzt.

Auch die ebenfalls angedrohte "Verschlüsselung" Ihrer Dateien ist dagegen

lediglich ein Fake.

Dieses Script kann nämlich absolut nichts

verschlüsseln!

Andererseits könnte je nach Browserkonfiguration (Cach, History,autom.

Sitzungswiederherstellung) der unangenehme Sperrzustand

möglicherweise sogar einen Neustart Ihres PCs

überleben, so dass Sie auf jeden Fall die nachfolgend

von mir vorgeschlagenen Maßnahmen zur Entsperrung und

möglichst auch zur Vorsorge ergreifen sollten.

Nachfolgendes

Beispiel soll Ihnen den Sachverhalt nochmals erläutern

und Vorschläge für eine schnelle Abhilfe anbieten:

Beim

Surfen (z.B. auf "schlüpfrigen Seiten") poppt

plötzlich und unverhofft eine gefakte Seite der

Bundespolizei (BKA) auf,

welche eine Strafverfolgung wegen angeblicher Verletzung

von Urheberrechten oder illegalen pornografischen

Inhalten androht,

falls man nicht unverzüglich der Zahlung einer Geldbuße

zustimmt.

Dabei werden "praktischerweise" gleich alle nur

möglichen Zahlungsverfahren angeboten,

denen Sie aber bitte auf keinen Fall nachkommen sollten!

NoScript killt dann sofort alle

ausführbaren Scripte und FireFox

funktioniert ohne weitere Maßnahmen wieder völlig

einwandfrei.

ACHTUNG! ACHTUNG!

Auch hier vor einem Browserneustart bitte nicht vergessen

den Browsercach zu löschen!

Vergessen Sie ausserdem bitte nicht diese Einstellung

nach dem Verlassen der blockierenden Seite wieder

aufzuheben,

da ansonsten auch andere javascriptbasierte Webseiten

nicht mehr richtig funktionieren können.

Meine

Empfehlung zur Vorbeugung:

Konfigurieren Sie

Ihren Browser grundsätzlich am Besten so,

dass er zukünftig den Cache beim Schließen automatisch löscht.

Die meisten Browser haben unter "Einstellungen"

eine entsprechende Option,

die Sie dort mittels Häkchen oder Punkt aktivieren

können.

So ersparen Sie sich in Zukunft viel Stress.

(Stand:11.12.2013)

F.....

Spezieller

Nachtrag zum Ukashtrojaner:

Wie bereits

angedeutet, werden mit größter Wahrscheinlichkeit auch

nach der erfolgreichen Entfernung des Schädlings die

durch ihn verschlüsselten Dateien weiterhin unbrauchbar

bleiben. Falls Sie einige davon aber noch auf einem

anderen Medium im unverschlüsselten

Originalzustand haben, könnten Sie u.U mittels Vergleich durch

einen sog. Hexeditor

die

Veränderungen der gesperrten Dateien gegenüber den

Originalen (meist durch Modifizierung des Dateiheaders)

lokalisieren und evtl. auch bei den übrigen Dateien

manuell rückgängig machen. Allerdings kann die so

wiederhergestellte Datei in der Qualität (z.b.

Auflösung eines Photos) auch wesentlich schlechter sein

als das Original vor der Verschlüsselung. Wie bereits

angedeutet, werden mit größter Wahrscheinlichkeit auch

nach der erfolgreichen Entfernung des Schädlings die

durch ihn verschlüsselten Dateien weiterhin unbrauchbar

bleiben. Falls Sie einige davon aber noch auf einem

anderen Medium im unverschlüsselten

Originalzustand haben, könnten Sie u.U mittels Vergleich durch

einen sog. Hexeditor

die

Veränderungen der gesperrten Dateien gegenüber den

Originalen (meist durch Modifizierung des Dateiheaders)

lokalisieren und evtl. auch bei den übrigen Dateien

manuell rückgängig machen. Allerdings kann die so

wiederhergestellte Datei in der Qualität (z.b.

Auflösung eines Photos) auch wesentlich schlechter sein

als das Original vor der Verschlüsselung.

Ein

solches Verfahren möchte ich Ihnen hier kurz

beschreiben:

In diesem

Falle konnte von mir eine Grafikdatei nach Vergleich und

Bearbeitung im Hexeditor zwar wiederhergestellt werden,

leider hatte sie dann aber wie bereits angedeutet nur

noch eine sehr geringe Auflösung, da auch

kompressionsrelevante Daten (durch den Trojaner)

gelöscht oder überschrieben waren. Immerhin sind die

Grafiken so nicht völlig verloren. Eine

Weiterentwicklung dieses manuellen Verfahrens zur

verlustfreien, automatischen Wiederherstellung, etwa

durch eine Batchdatei, bewegt sich zudem durchaus im

Rahmen des Machbaren.

Das

Verfahren:

Als erstes löschte

ich die angehangene Dateiendung des Trojaners und

öffnete dann die gelockte Datei in einem HEX-Editor. Der

Dateiheader war geändert, viele Zeilen waren

hinzugefügt worden. Erst ab der Zeile 0x001000 entsprach alles exakt wieder der Originaldatei. Also mussten alle Zeilen darüber gelöscht

werden. (Bis Zeile 0x000000 -Siehe Grafik)

Anschließend die Datei als *.jpg neu

abspeichern, mit einem Bildbearbeitungsprogramm (Hier:

PaintShop Pro) öffnen,

beliebig bearbeiten und erneut nochmals abspeichern.

Bitte beachten Sie: Bitte beachten Sie:

Ich verwendete hier absichtlich eine ältere Version 5.03 von Paint Shop Pro5 sowie den ebenfalls

altbewährten HexWizard 1.22 den Sie z.B. hier

herunterladen können: http://download.chip.eu/de/Hex-Wizard-1.22_27440.html

Er funktioniert unter Win95/98/ME/SE/NT/2K

aber

auch ausgezeichnet unter Win XP. Sollten Sie damit

Schwierigkeiten haben, steht auch noch eine

neuere Version 1.25 zur Verfügung: http://www.chip.de/downloads/HexWizard_12992793.html.

Manche anderen Bildbearbeitungsprogramme können

die mit diesem Hexeditor manuell bearbeiteten

Dateien möglicherweise nach dem Speichern trotz

korrekter Dateierweiterung durch die

modifizierten Header zunächst nicht ohne weiteres

selbständig öffnen.

Nach Abspeichern mit PSP5 war das bearbeitete

Bild dann zwar erheblich kleiner geworden,

aber ließ sich dafür fortan nun auch wieder

ganz normal mit jedem anderen der üblichen

Grafikprogramme öffnen. |

|

GRAFIK:

Die rote

Umrandung markiert Zeile 0x001000.

Darüber dann alles andere bis Zeile 0x000000

löschen! (Pfeil) |

Achtung: Achtung:

Bei einigen kleineren Dateien (Hier zwischen 241 und 391

kB) gab es keine Zeile 0x001000 sondern lediglich eine Zeile 0x00100!

Ansonsten wurde aber auch hier ganz analog verfahren.

(Stand:16.04.2013)

F.....

Weitere

Anleitungen zur Entfernung von

BKA-, GVU- und GEMA-Trojanern finden Sie u.a. hier:

http://support.kaspersky.com/de/viruses/solutions?qid=208641247

http://www.chip.de/video/Mit-dem-WindowsUnlocker-gesperrte-Rechner-befreien-Video_55249746.html

Videotube

4 Beitrag 20

Videotube 5 Beiträge

21-24

Bitte

beachten Sie auch folgende Beiträge:

Wem

kann man noch trauen?

Spioniert

MICROSOFT schon lange seine Kunden aus?

Win98 Trojaner Win98 Trojaner

AKTUELL:

Viren

und Würmer auf dem Vormarsch!

Viren und Würmer Viren und Würmer

Traurige

Wahrheit:

Die

Internetmafia wird immer dreister!

....neue

Abzockmethoden mit und ohne Dialer....

EROTIK 1

EROTIK 1

Falsche

Sicherheit:

Freies

Spionieren auf Antrag?

....Spywarefirmen

setzen Hersteller von Antispyware unter Druck....

Delisting

Delisting

Auch

der Staat kocht munter sein Süppchen:

Der Staatstrojaner

Der Staatstrojaner

DER

TECHNODOCTOR

|